流量分析

|

分 析 报 告

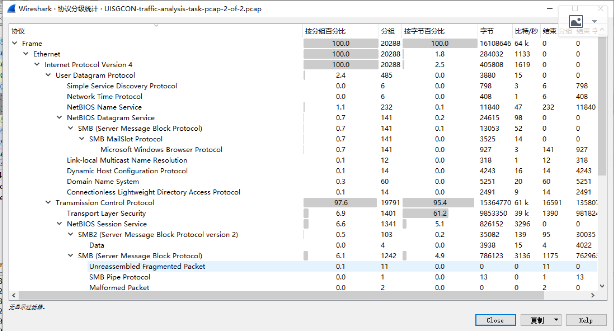

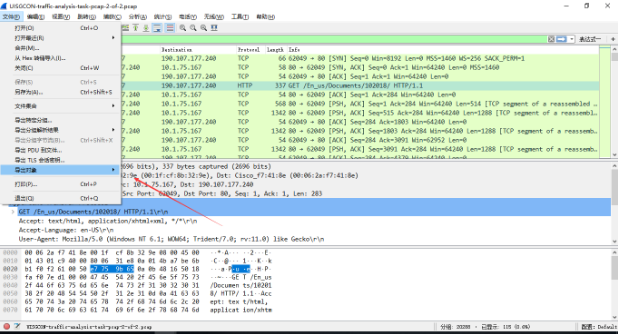

数据包: LAN SEGMENT属性: 需求: 说明这种感染的时间和日期。 使用WireShark“统计”下的“协议分级”,查看流量:

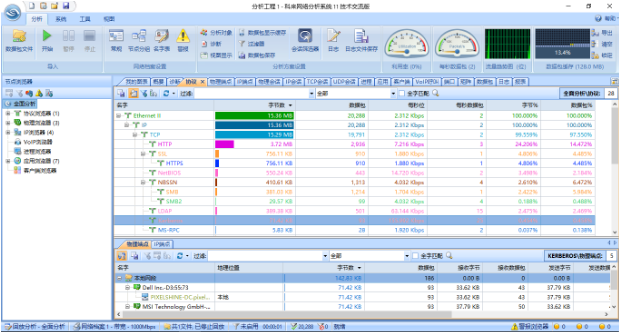

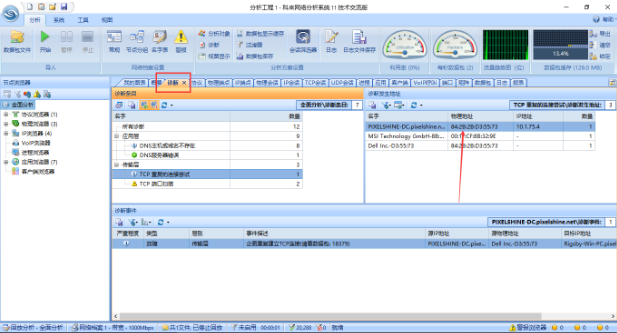

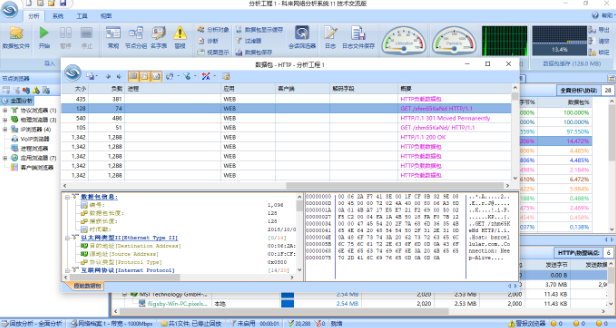

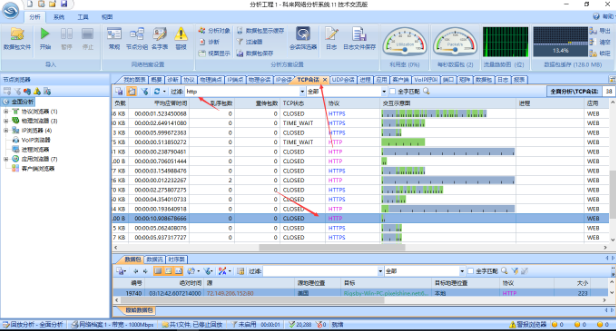

使用科来查看协议

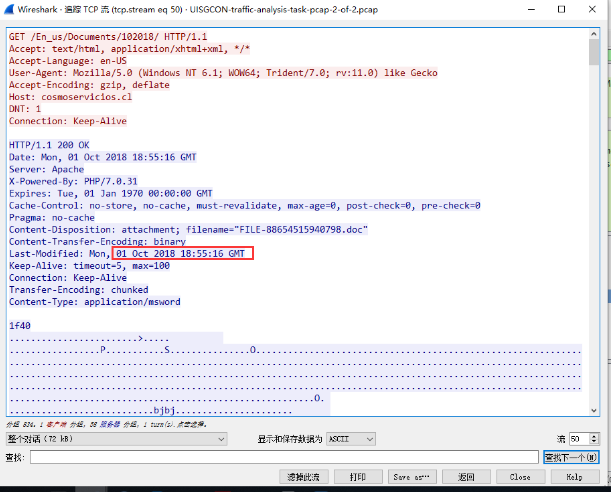

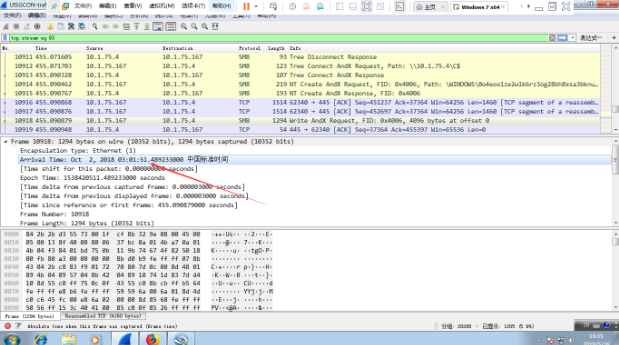

说明这种感染的时间和日期。

确定受感染的Windows客户端的IP地址。

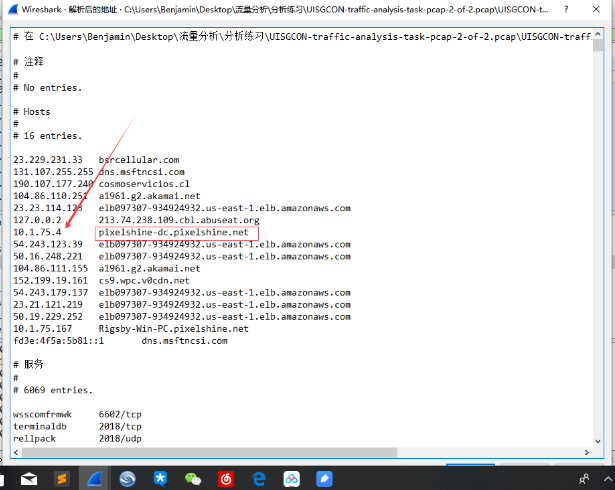

IP地址:10.1.75.4 确定受感染的Windows客户端的主机名。

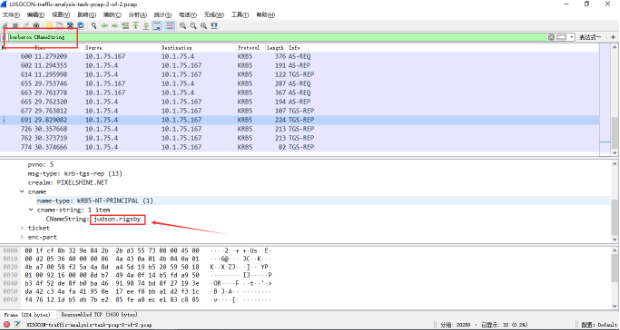

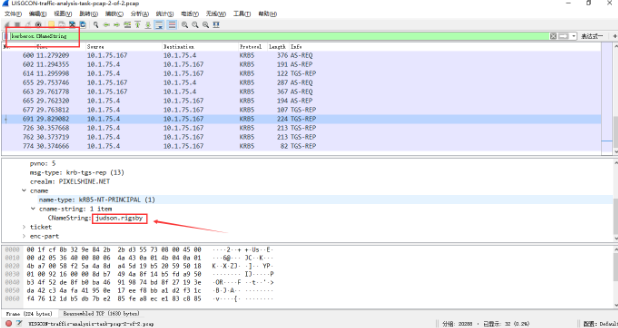

主机名:rigsby-win-pc$

确定受感染Windows客户端的MAC地址。

MAC地址:84:2B:2B:D3:55:73 确定受感染Windows客户端上使用的Windows用户帐户名。

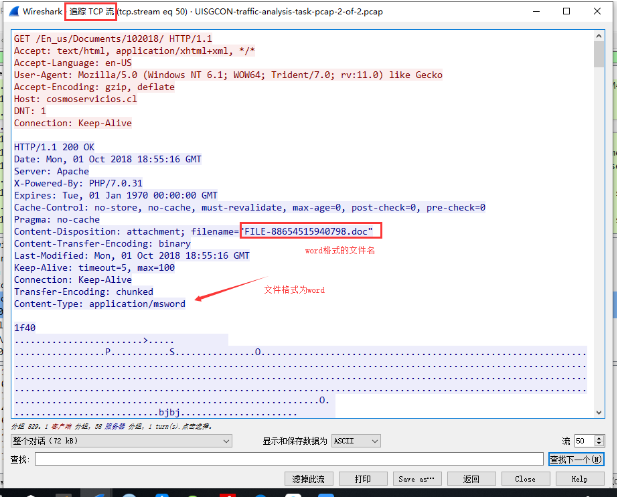

用户账户名:jubson.rigsby 确定受害者下载的Word文档的SHA256哈希值。

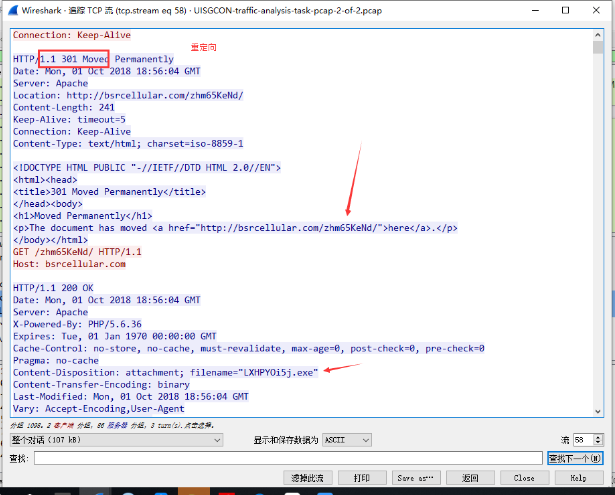

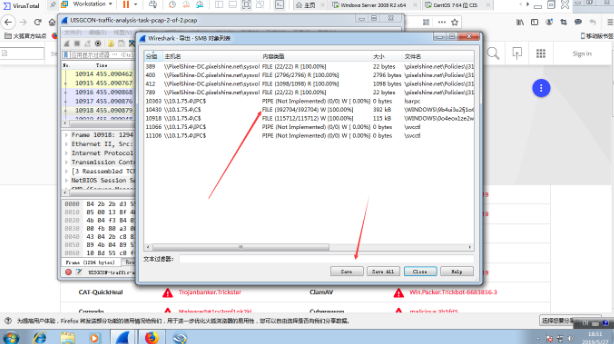

###导出对象,选择HTTP,保存在本地 确定发送到受感染Windows客户端的第一个恶意软件二进制文件的SHA256哈希值。

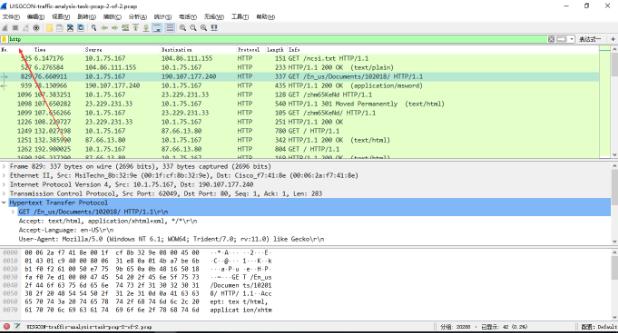

###返回WireShark,过滤器搜索http,找到相关信息。

###步骤同上,导出对象,保存到本地查看哈希值 哈希值: 0d7a4650cdc13d9217edb05f5b5c2c5528f8984dbbe3fbc85f4a48ae51846cc3 确定10.1.75.4处的域控制器(DC)被感染的时间。

时间:2018年10月2日3点01分 确定发送到受感染Windows客户端的第二个恶意软件二进制文件的SHA256哈希值(与radiance.png和table.png检索的文件相同)。

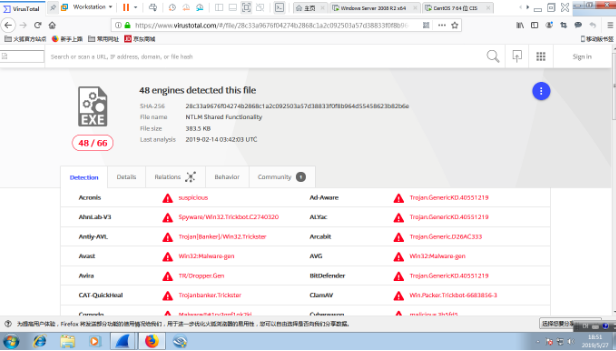

哈希值: 28c33a9676f04274b2868c1a2c092503a57d38833f0f8b964d55458623b82b6e

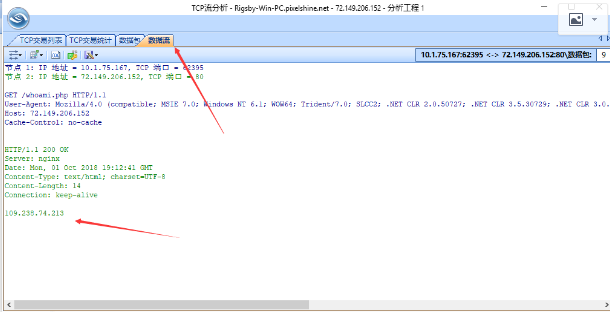

哈希值:1)28c33a9676f04274b2868c1a2c092503a57d38833f0f8b964d55458623b82b6e 2)cf99990bee6c378cbf56239b3cc88276eec348d82740f84e9d5c343751f82560 确定Windows客户端感染的两类恶意软件。 确定DC感染的一个恶意软件系列。 确定受感染Windows客户端的公共IP地址。

公共IP地址:109.238.74.213 (编辑:李大同) 【声明】本站内容均来自网络,其相关言论仅代表作者个人观点,不代表本站立场。若无意侵犯到您的权利,请及时与联系站长删除相关内容! |