¥”hookΩΣ ΦΝΡΝΡΡ«–©windowsΡΎΚΥ ΐΨίΫαΙΙ

|

ΉήάάΘΚ

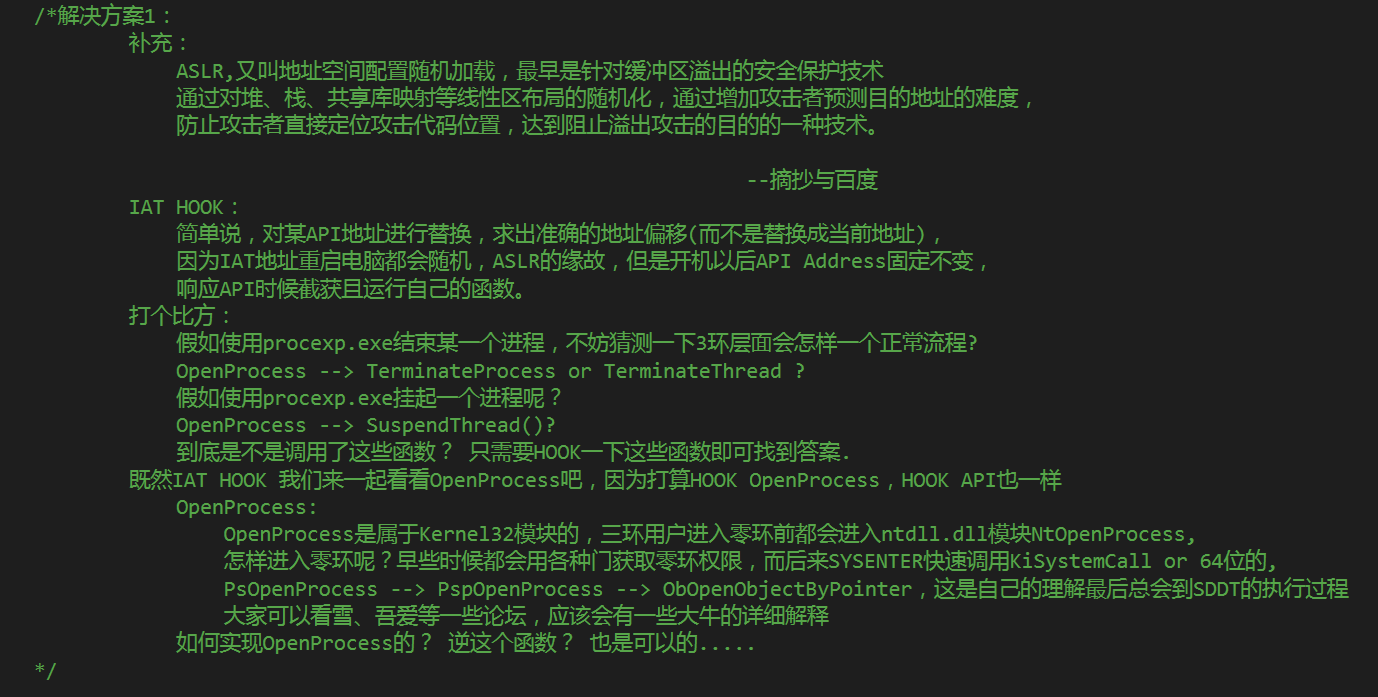

“ΜΓΔIAT HOOKΘΚ

“‘œ¬¥ζ¬κ «DLLΉΔ»κ+iathookΘ§Ά®Ιΐ≤β ‘procexp÷–ΒΡkillΙΠΡή≤ΔΟΜ”– Ι”ΟOpenProcessΚ· ΐΘ§Υυ“‘–η“ΣΡφœρΩ¥“ΜΩ¥Υϊ «»γΚΈΫα χΒΡΫχ≥ΧΘ§œ¬ΜΊ”κ¥σΦ““ΜΤπΧ÷¬έΘ§64ΒΡΉΔ»κ «≥…ΙΠΘ§ΒΪ «Φ«ΒΟ“ΣΗΡDWORDΒ»32ΈΜ’ϊ–Ά±δΝΩΘ§’ϊΧεΥΦ¬Ζ «≤Μ±δΒΡΓΘ // “ρΈΣZwCreateThreadExΟΜ”–Ε®“εΘ§Υυ“‘Ή‘ΦΚΕ®“ε“ΜΗωΈ±Κ· ΐ

typedef DWORD(WINAPI* FnZwCreateThreadEx)(PHANDLE ThreadHandle,ACCESS_MASK DesiredAccess,LPVOID ObjectAttributes,HANDLE ProcessHandle,LPTHREAD_START_ROUTINE lpStartAddress,LPVOID lpParameter,ULONG CreateThreadFlags,SIZE_T ZeroBits,SIZE_T StackSize,SIZE_T MaximunStackSize,LPVOID pUnkown);

FnZwCreateThreadEx MyZwCreateThreadEx;

// DLLΒΡ¬ΖΨΕ

const char DllPath[MAX_PATH] = { "C:UsersAdministratordocumentsvisual studio 2013ProjectsTextDebugTerminateProcessHook.dll" };

const char DllPath1[MAX_PATH] = { "C:UsersAdministratordocumentsvisual studio 2013ProjectsTextDebugHookDll.dll" };

// –η“Σ…υΟςΒΡ±δΝΩ

HANDLE hProc = NULL;

HANDLE RemoteHandle = NULL;

ΉΔ»κ‘¥¬κΘΚ HMODULE hNtdHandle = LoadLibrary(L"ntdll.dll");

// Μώ»ΓΒΊ÷ΖΗχΈ±Κ· ΐΘ®“ρΈΣZwCreateThreadExΟΜ”–…υΟςΘ©

MyZwCreateThreadEx = (FnZwCreateThreadEx)GetProcAddress(hNtdHandle,"ZwCreateThreadEx");

// Τδ ΒΟΜ±Ί“Σ’β―υ–¥Θ§≤ΜΙΐΗϋΈΣΙφΖΕ“Μ–©

auto pFinAddress = GetProcAddress(GetModuleHandle(L"Kernel32.dll"),"LoadLibraryA");

// ΒΎ“Μ¥ΈΒψΜςΑ¥≈Ξ,ΩΣΤτ±ΘΜΛ(÷Μ÷¥––“Μ¥Έ)Θ§ ΒΎΕΰ¥ΈΒψΜςΑ¥≈ΞΜαΙ“Τπ‘Ε≥ΧœΏ≥ΧΘ®‘ίΆΘ±ΘΜΛΘ©Θ§ΒΎ»ΐ¥ΈΜα‘ΎΜ÷Η¥......

if ((IntHookFlag == FALSE) && (IntHookFlag == TRUE))

{

IntHookFlag = TRUE;

// Ι“Τπ‘Ε≥ΧœΏ≥Χ

SuspendThread(RemoteHandle);

SetDlgItemText(IDC_STATIC3,L"ΓΝ");

}

else

{

IntHookFlag = FALSE;

// Μ÷Η¥‘Ε≥ΧœΏ≥Χ

ResumeThread(RemoteHandle);

SetDlgItemText(IDC_STATIC3,L"ΓΧ");

}

// IAT Hook Ή‘Έ“±ΘΜΛΈ¥ΩΣΤτ

if (OneIntHookFlag == FALSE)

{

// ±ξΦ«ΈΣ’φ

OneIntHookFlag = TRUE;

// 1. Μώ»Γ±ΜΉΔ»κΨδ±ζ

// HANDLE hProc = FindWindow(L"CalcFrame",NULL);

hProc = OpenProcess(PROCESS_ALL_ACCESS,FALSE,5000);

if (!hProc)

{

AfxMessageBox(L"FindWindow() failuer");

return;

}

// DLLΟϊ≥Τ¥σ–Γ

SIZE_T dwSize = strlen(DllPath1) + 1;

// 2. ±ΜΉΔ»κΫχ≥Χ…ξ«κΡΎ¥φΩ’Φδ

auto pDlladdress = VirtualAllocEx(hProc,NULL,dwSize,MEM_COMMIT,PAGE_READWRITE);

if (!pDlladdress)

{

CloseHandle(hProc);

AfxMessageBox(L"VirtualAllocEx() failuer");

return;

}

// 3. –¥»κΡΎ¥φ ΐΨί

if (!WriteProcessMemory(hProc,pDlladdress,DllPath1,&dwSize))

{

VirtualFree(pDlladdress,MEM_RELEASE);

CloseHandle(hProc);

AfxMessageBox(L"WriteProcessMemory() failuer");

return;

}

// ≤ΙΘΚ’βΗωΒΊΖΫ¥¥Ϋ®–≈Κ≈ΝΩά¥¥ΪΒίPid;

DWORD m_Pid = GetCurrentProcessId();

// HANDLE pProcess = OpenProcess(PROCESS_ALL_ACCESS,m_Pid);

HANDLE hMap = CreateFileMapping(INVALID_HANDLE_VALUE,PAGE_READWRITE,0x10,L"Pid");

LPVOID hMapFile = MapViewOfFile(hMap,FILE_MAP_ALL_ACCESS,0);

// DLLάοΟφΫ” ’PID

memcpy(hMapFile,&m_Pid,sizeof(HANDLE));

// 4. ‘Ε≥ΧΉΔ»κ LoadLibraryAΜώ»ΓΚ· ΐΒΊ÷ΖΩ…“‘÷±Ϋ”Κ· ΐΟϊΘ®±ύ“κΤςΜαΑο÷ζΡψΜώ»ΓVAΘ©Θ§Β±»Μ“≤Ω…“‘GetProcessΉ‘ΦΚά¥Μώ»ΓVA

DWORD dwTid = 0;

// LoadLibrary(L"");

RemoteHandle = CreateRemoteThread(hProc,(LPTHREAD_START_ROUTINE)LoadLibraryA,(LPVOID)pDlladdress,NULL);

// HANDLE RemoteHandle = NULL;

// DWORD dwStatu = MyZwCreateThreadEx(&RemoteHandle,PROCESS_ALL_ACCESS,hProc,(LPTHREAD_START_ROUTINE)pFinAddress,NULL);

SetDlgItemText(IDC_STATIC3,L"ΓΧ");

DWORD error = GetLastError();

// 5. ’βΗωΒΊΖΫΨΆ≤ΜΒ»¥ΐ÷¥––Κσ‘ΎΖΒΜΊΝΥWaitForSingleObjectEx();

// 6. ΙΊ±’‘Ε≥ΧΨδ±ζΘ®÷Μ «ΙΊ±’ΝΥ±ΨΫχ≥ΧΜώ»ΓΒΫΒΡΨδ±ζΘ§“ΐ”ΟΦΤ ΐ-1Θ©

CloseHandle(hProc);

DLL‘¥¬κΘΚ // dllmain.cpp : Ε®“ε DLL ”Π”Ο≥Χ–ρΒΡ»κΩΎΒψΓΘ

#include "stdafx.h"

// Save New Function Address

BYTE g_NewAddress[5] = { 0xE9 };

// Save Old Function Address

BYTE g_OldAddress[5] = {};

// Save WriteAttrib

DWORD g_OldAttrib = 0;

// Save ProtectProcessPid

DWORD g_Pid = 0;

// Statement : Camouflage Function

HANDLE WINAPI MyOpenProcess(_In_ DWORD dwDesiredAccess,_In_ BOOL bInheritHandle,_In_ DWORD dwProcessId);

// Statement : Instanll Hook

void InstallHook();

// Statement : UnInstall Hook

void UnInstallHook();

// True OpenProcess

typedef

HANDLE

(WINAPI*

FnOpenProcess)(

_In_ DWORD dwDesiredAccess,_In_ DWORD dwProcessId

);

FnOpenProcess FOpenProcess;

BOOL APIENTRY DllMain(HMODULE hModule,DWORD ul_reason_for_call,LPVOID lpReserved

)

{

switch (ul_reason_for_call)

{

// ±Μ‘Ε≥ΧœΏ≥Χ¥¥Ϋ® ±ΚρΜα±ΜΒς”Ο

case DLL_PROCESS_ATTACH:

{

::MessageBox(NULL,L"X64»ΈΈώΙήάμΤς",L"ΉΔ»κ",NULL);

// Α≤ΉΑHOOK

InstallHook();

}

break;

case DLL_PROCESS_DETACH:

{

// –Ε‘ΊHOOK

UnInstallHook();

}

break;

}

return TRUE;

}

// Implementation : Camouflage Function

HANDLE WINAPI MyOpenProcess(_In_ DWORD dwDesiredAccess,_In_ DWORD dwProcessId)

{

/*

ΉωΗωΙΐ¬Υ,“ρΈΣΈ“Ο«–η“Σ±ΘΜΛΫχ≥Χ÷Μ”–“ΜΗω,±Μ±ΘΜΛΒΡPID «Εύ…ΌΘΩ

Έ“Ο«Ω…“‘Ήω”Ο”≥…δΘ§–≈Κ≈ΝΩΒ»Α―Pid¥ΪΒΫ±ΜΉΔ»κΫχ≥Χ÷–ΓΘ

*/

HANDLE hProce = NULL;

if (dwProcessId == g_Pid)

{

// œ»ΜΊΗ¥

UnInstallHook();

// ¥ρΩΣ»®œόΡ§»œΈΣNULL ΨήΨχΖΟΈ

hProce = OpenProcess(NULL,bInheritHandle,dwProcessId);

// ‘ΎΑ≤ΉΑ

InstallHook();

return hProce;

}

else

{

// œ»ΜΊΗ¥

UnInstallHook();

// Βς”Ο’ΐ»ΖΒΡOPenProcess

hProce = OpenProcess(dwDesiredAccess,dwProcessId);

// ‘ΎΑ≤ΉΑ

InstallHook();

// ΖΒΜΊ’ΐ»ΖΒΡΨδ±ζ

return hProce;//FOpenProcess(dwDesiredAccess,dwProcessId);

}

}

// Implementation : Instanll Hook

void InstallHook()

{

// «ΑΉύΙΛΉς

HANDLE hMap = OpenFileMapping(FILE_MAP_ALL_ACCESS,L"Pid");

LPVOID hAddr = MapViewOfFile(hMap,0);

g_Pid = *(DWORD*)hAddr;

// 1. ±Θ¥φ‘≠ά¥ΒΡΒΊ÷Ζ( «÷ΗΝν≥ΛΕ»)

memcpy(g_OldAddress,OpenProcess,5);

FOpenProcess = (FnOpenProcess)OpenProcess;

// 2. ΦΤΥψΤΪ“Τ

DWORD dwOffset = (DWORD)MyOpenProcess - (DWORD)OpenProcess - 5;

// 3. ΐΉιΧν≥δ–¬ΤΪ“Τ

// memcpy(&g_NewAddress[1],&dwOffset,4); «–Φ«≤ΜΩ…”Ο’β÷÷ΖΫ Ϋ Β±Ρξ’βΗωBUGΩ®ΝΥΚΟΨΟ ΡΎ¥φ¥σ–ΓΕΥΉ÷Ζϊ≈≈–ρ ΡΎ¥φΩΫ±¥ «’ΐœρΒΡ ΤΪ“Τ¥μΈσ

*(DWORD *)(g_NewAddress + 1) = dwOffset;

VirtualProtect(OpenProcess,5,PAGE_EXECUTE_READWRITE,&g_OldAttrib);

// 4. –¥»κΒΊ÷Ζ

memcpy(OpenProcess,g_NewAddress,5);

VirtualProtect(OpenProcess,g_OldAttrib,&g_OldAttrib);

}

// Implementation : UnInstall Hook

void UnInstallHook()

{

VirtualProtect(OpenProcess,&g_OldAttrib);

// –¥ΜΊ»ΞΨΆ––ΝΥ

memcpy(OpenProcess,g_OldAddress,&g_OldAttrib);

}

ΕΰΓΔObjectHookΘΚ »γ…œΆΦΥυ ΨΘΚ’βΨΆ «WindowsΡΎΚΥΕ‘œσ ΐΨίΫαΙΙΘ§±μ ΨΉΔ≤α±μΓΔΫχ≥ΧΓΔœΏ≥Χ»»ΓΘΕ‘œσ ΐΨίΫαΙΙΒ±»Μ «Ε‘œσΙήάμΤςΙήάμΘ§Υυ”–ΒΡΕ‘œσΡΎ≤ΩΕΦΜα”–OBJECT_HEADERΒΡΫαΙΙΧεΘ§”Οά¥Έ§ΜΛ…ζΟϋ÷ήΤΎΓΘ Ε‘œσΆΖ…œΟφ «Ε‘œσΆΖ“ΐΒΦΘ§»γOBJECT_HEADER_QUOTA_INFOΓΔOBJECT_HEADER_HANDLE_INFOΜΙ”–ΚσΟφΝΫΗωΘ§Οη ωΝΥœύΙΊΕ‘œσΕνΆβΒΡ τ–‘Θ§’β–©ΫαΙΙΧεΕ‘”ΠΉ≈OBJECT_HEADER÷–ΒΡ≥…‘±±δΝΩΘ§»γœ¬Ϋι…ήΘΚ ΆΦ÷–OBJECT_HEADERΫαΙΙΧε÷–«ΑΝΫΗωPointerCount”κHandleCount «“ΐ”ΟΦΤ ΐΓΘ +0x10÷ΗœρΒΡ «_OBJECT_CREATE_INFORMATION

‘Ύ¥¥Ϋ®CreateProcess ±ΚρΜαΗχΗΟΫαΙΙΧε…ξ«κΩ’ΦδΘ§ΚσΟφΜαΧν≥δΗΟΫαΙΙΧε–≈œΔΓΘ Έ“Ο«÷ΊΒψΩ¥“Μœ¬ΤΪ“ΤΈΣ+0x008 OBJECT_TYPEΘ§±μ ΨΕ‘”ΎΆ®”Ο τ–‘Θ®Ε‘œσΒΡΆ®”Ο τ–‘Θ©¥φ¥ΔΘ§»γœ¬ΆΦΥυ ΨΘΚ

OBJECT_TYPE.TypeInfo÷ΗœρΝΥOBJECT_TYPE_INITIALIZERΫαΙΙΧεΘ§’βΗωΫαΙΙΧεΑϋΚ§ΧΊΕ®Ε‘œσάύ–ΆΒΡΚ· ΐΘ§Ε‘œσΙήάμΤς”Ο”ΎΗςάύΒΡ÷¥––≤ΌΉςΘ§»γœ¬ΆΦΥυ ΨΘΚ

ΡψΜαΖΔœ÷Έ“”ΟΚλ…ΪΩρΩρ±ξΦ«ΝΥ…œΆΦΒΡ“Μ–©≥…‘±Θ§ΥυΈΫΒΡObjectHookΨΆ «ΥϊΟ«Θ®ΧφΜΜΒΊ÷ΖΘ©Θ§’β–©Κ· ΐΙΐ≥ΧΜα‘ΎΧΊΕ® ±Μζ±ΜΒς”ΟΓΘ »γΚΈ’“ΒΫΕ‘œσΆΖΘΩ

ΒΫΒΉΕ‘≤ΜΕ‘ΘΩΈ“Ο«ά¥≤β ‘“Μœ¬ΘΩ

OBJECT_TYPEΝΥ+0x28ΨΆ «_OBJECT_TYPE_INITIALIZERΓΘwindbgœ¬ΟφΡή’“ΒΫΘ§±ύ–¥¥ζ¬κΒΡ ±Κρ»γΚΈΜώ»ΓOBJECT_HEADERΡΊΘΩ œ»ά¥Ω¥“Μœ¬Θ§OBJECT_HEADER + 0x18Θ§ «≥…‘±±δΝΩBobyΘ§’β « ≤Ο¥ΘΩ’β «Ε‘œσ÷ςΧεΘ§Έ“Ο«Ω…“‘Ω¥ΒΫΕ‘œσ÷ςΧε÷–OBJECT_DIRECTORYΘ§DRIVER_OBJECTΘ§DEVICE_OBJECTΒ»Ε‘œσΫαΙΙΘ§Έ“Ο«‘Ύ±ύ–¥windowsΡΎΚΥ±ύ≥ΧΒΡ ±ΚρΜα¥¥Ϋ®«ΐΕ·Ε‘œσΘ§…η±ΗΕ‘œσΘ§’β―υΨΆΚΟΥΒΝΥΓΘ

…œΟφ¥ζ¬κΨΆ «”ΟΜψ±ύΫχ––ΝΥΒΡObjectHookΘ§»γΙϊάμΫβΝΥ“‘…œΫαΙΙΧεΗ≈ΡνΘ§’β–©Μψ±ύ¥ζ¬κ”ΠΗΟΟΜ”–Ρ―Ε»ΓΘ ΈΣ ≤Ο¥≤Μ”ΟΫαΙΙΧε»Ξ±ύ≥ΧΘΩ“ρΈΣΈ“≤ΜœκΕ®“εΡ«Ο¥ΕύΫαΙΙΧεΘ§≤ΩΖ÷ΫαΙΙΧεwindows «ΟΜ”–ΙΪΩΣΒΡΘ§–η“ΣΉ‘ΦΚ‘ΎΆΖΈΡΦΰ÷–Ε®“εΘ§ΒΪ «¥ζ¬κ÷–»‘»ΜΗχ≥ωΝΥΆξ’ϊΒΡΫαΙΙΧεΘ§Ω…“‘”ΟΫαΙΙΧε Βœ÷Θ§‘¥¬κ»γœ¬ΘΚ ΆΖΈΡΦΰΕ®“εΘΚ #include <ntddk.h> /*Ε®“εΒΡΫαΙΙΧε–≈œΔ*/

typedef struct _OBJECT_TYPE_INITIALIZER

{

USHORT Length;

USHORT type;

PVOID ObjectTypeCode;

PVOID InvalidAttributes;

GENERIC_MAPPING GenericMapping;

PVOID ValidAccessMask;

PVOID RetainAccess;

POOL_TYPE PoolType;

PVOID DefaultPagedPoolCharge;

PVOID DefaultNonPagedPoolCharge;

PVOID DumpProcedure;

PVOID OpenProcedure;

PVOID CloseProcedure;

PVOID DeleteProcedure;

PVOID ParseProcedure;

PVOID SecurityProcedure;

PVOID QueryNameProcedure;

USHORT OkayToCloseProcedure;

} OBJECT_TYPE_INITIALIZER,*POBJECT_TYPE_INITIALIZER;

typedef struct _OBJECT_TYPE

{

LIST_ENTRY TypeList; // : _LIST_ENTRY

UNICODE_STRING Name; // : _UNICODE_STRING

PVOID DefaultObject; // : Ptr32 Void

ULONG Index; // : UChar

ULONG TotalNumberOfObjects; // : Uint4B

ULONG TotalNumberOfHandles; // : Uint4B

ULONG HighWaterNumberOfObjects; // : Uint4B

ULONG HighWaterNumberOfHandles; // : Uint4B

OBJECT_TYPE_INITIALIZER TypeInfo; // : _OBJECT_TYPE_INITIALIZER

PVOID TypeLock; // : _EX_PUSH_LOCK

ULONG Key; // : Uint4B

LIST_ENTRY CallbackList; // : _LIST_ENTRY

} OBJECT_TYPE,*POBJECT_TYPE;

typedef struct _OBJECT_CREATE_INFORMATION

{

ULONG Attributes;

HANDLE RootDirectory;

KPROCESSOR_MODE ProbeMode;

ULONG PagedPoolCharge;

ULONG NonPagedPoolCharge;

ULONG SecurityDescriptorCharge;

PVOID SecurityDescriptor;

PSECURITY_QUALITY_OF_SERVICE SecurityQos;

SECURITY_QUALITY_OF_SERVICE SecurityQualityOfService;

} OBJECT_CREATE_INFORMATION,*POBJECT_CREATE_INFORMATION;

typedef struct _OBJECT_HEADER

{

//Ε‘œσΆΖ≤ΩΒΡ÷Η’κΦΤ ΐΘ§Ε‘Ε‘œσΆΖ÷Η’κ“ΐ”ΟΒΡΦΤ ΐ

LONG_PTR PointerCount;

union

{

//Ψδ±ζ“ΐ”ΟΦΤ ΐ

LONG_PTR HandleCount;

PVOID NextToFree;

};

POBJECT_TYPE Type;

//OBJECT_HEADER_NAME_INFOœύΕ‘”Ύ¥ΥΫαΙΙΒΡΤΪ“Τ

UCHAR NameInfoOffset;

//OBJECT_HEADER_HANDLE_INFOœύΕ‘”Ύ¥ΥΫαΙΙΒΡΤΪ“Τ

UCHAR HandleInfoOffset;

//OBJECT_HEADER_QUOTA_INFOœύΕ‘”Ύ¥ΥΫαΙΙΒΡΤΪ“Τ

UCHAR QuotaInfoOffset;

UCHAR Flags;

union

{

//¥¥Ϋ®Ε‘œσ «”Ο”Ύ¥¥Ϋ®Ε‘œσΗΫΦ”ΆΖΒΡΫαΙΙ

//άοΟφ±Θ¥φΝΥΚΆΗΫΦ”Ε‘œσΆΖάύΥΤΒΡ–≈œΔ

PVOID ObjectCreateInfo;

PVOID QuotaBlockCharged;

};

PSECURITY_DESCRIPTOR SecurityDescriptor;

QUAD Body;

} OBJECT_HEADER,*POBJECT_HEADER;

// Μώ»ΓΆΖ–≈œΔ

#define OBJECT_TO_OBJECT_HEADER(o) CONTAINING_RECORD((o),OBJECT_HEADER,Body)

#define CONTAINING_RECORD(address,type,field) ((type*)(((ULONG_PTR)address)-(ULONG_PTR)(&(((type*)0)->field))))

¥ζ¬κ Βœ÷ΘΚ #include "HookHead.h"

VOID UnLoadDriver()

{

}

NTSTATUS MyDeleteProcedure();

NTSTATUS MaDefaultFunction(DEVICE_OBJECT* pDeviceObj,IRP* Irp)

{

Irp->IoStatus.Information = 0;

Irp->IoStatus.Status = STATUS_SUCCESS;

IoCompleteRequest(Irp,IO_NO_INCREMENT);

return STATUS_SUCCESS;

}

NTSTATUS DriverEntry(DRIVER_OBJECT* pDeviceObj,UNICODE_STRING* RegistryPath)

{

pDeviceObj->DriverUnload = UnLoadDriver;

for (int i = 0; i < IRP_MJ_MAXIMUM_FUNCTION; ++i)

{

pDeviceObj->MajorFunction[i] = MaDefaultFunction;

}

// 1. Μώ»ΓOBJECT_HEAD

__asm

{

// ±Θ¥φΜΖΨ≥

pushad;

pushfd;

// 1 …η±ΗΕ‘œσΨΆ « OBJECT_BODY “≤ΨΆ « -0x18 «OBJECT_HREAD -0x10 «OBJECT_TYPE(OBJECT_HANDLE + 0x8)

lea eax,pDeviceObj;

sub eax,0x10;

// 2 Μώ»ΓΒΫOBJECT_TYPE÷°Κσ ΒΊ÷ΖΦ”…œ0x3c‘ρ «DeleteProcdureΘ®Τδ Β“―Ψ≠‘ΎOBJECT_TYPE_INITIALZERΫαΙΙΧε÷–Θ©

lea eax,[eax + 0x3c];

// 3 DeleteProcdureΒΊ÷ΖΧφΜΜ≥…ΒΡMyDeleteProcedureΒΊ÷Ζ

lea esi,MyDeleteProcedure;

mov eax,esi;

// Μ÷Η¥ΜΖΨ≥

popad;

popfd;

}

// 2. Μώ»ΓOBJECT_TYPE

// 3. ΧφΜΜœύΕ‘”ΠΒΡΚ· ΐ

}

NTSTATUS MyDeleteProcedure()

{

}

»ΐΓΔSsdtHookΘΚ œ»”–ΗωΜυ±ΨΒΡΗ≈ΡνΘ§œ¬Οφά¥Ω¥“Μ’≈ΆΦΘΚ Έ“Ο«ΖΔœ÷≤Μ¬έ «System support processΘ§ΜΙ «Service processesΥϊΟ«ΕΦΜαΫχ»κΡΎΚΥΡΘ Ϋ÷°«ΑΕΦΜαΨ≠ΙΐNtdll.dllΡΘΩιΓΘ»ΜΚσΆ®ΙΐœΒΆ≥ΖΰΈώΒςΕ»≥Χ–ρΒΫΫ”ΩΎΘ§ΒΫΈΔΡΎΚΥΘ§ΒΫHALΘ®«ΐΕ·”≤ΦΰœύΙΊΝΣΒΡΒΊΖΫΘ©ΓΘ ”ΟODΥφ±ψΗζΉΌΚ· ΐΘΚ

…œΟφΒς”ΟΒΡΚ· ΐ”–ΒψΤφΙ÷Θ§≤Δ≤Μ «œκœσ÷–ΒΡCALL [EDX]Θ§Εχ «wow64cpuΚ· ΐΓΘ’β «”ΟΜßΡΘ Ϋœ¬ Βœ÷ΒΡΘ§ΉςΈΣ ntdll.dll ΚΆΡΎΚΥ÷°ΦδΒΡ≤ψΓΘ»γΙϊΡψΒΡ”Π”Ο≥Χ–ρ «32ΈΜΘ§ΈΣΝΥΡή‘Ύ64ΈΜΒΡœΒΆ≥…œ‘Υ––Τπά¥Θ§ΨΆΜαΒς”Ο’βΗωΚ· ΐΦφ»ίΘ§Windowsœ¬ΒΡ“ΜΗωΉ”œΒΆ≥ΓΘ ΗΟΚ· ΐ”–»ΐ÷÷ΖΒΜΊ÷ΒΘΚ 1ΓΔ64ΈΜ‘Υ––‘Ύ64ΈΜœΒΆ≥œ¬Θ§≤Μ «WOW64ΡΘ ΫΘ§return 0; 2ΓΔ32ΈΜ‘Υ––‘Ύ64ΈΜœΒΆ≥œ¬Θ§WOW64ΡΘ ΫΘ§return 1; 3ΓΔ32ΈΜ‘Υ––‘Ύ32ΈΜœΒΆ≥œ¬Θ§return 0; ”–ΒψœώΩΰάήΫχ≥Χ“Μ―υΘ§Κ· ΐΙΐ≥Χ¥σΗ≈ «’β―υΘ§‘≠Ϋχ≥ΧΜα±Μ¥¥Ϋ®Θ®Αϋά®ΉΔ≤α±μΘ©Θ§»ΜΚσ≈–ΕœΗΟ≥Χ–ρ–≈œΔΘ§»γΙϊ≤Μ «64ΈΜ‘ΎC≈Χœ¬Θ®ΨΏΧεΈΜ÷ΟΦ«≤Μ«ε≥ΰΘ©Θ§TempΒΡΈΡΦΰΦ–œ¬¥¥Ϋ®“ΜΗω64ΈΜΒΡœΏ≥ΧΘ§–όΗΡΉΔ≤α±μ–≈œΔΒ»(≤ΜΧΪΉΦ»ΖΘ§÷Μ «“‘«ΑΡφœρΒΡ ±ΚρΙέ≤λΙΐ’ϊΗωΒΡΙΐ≥Χ)ΓΘ MOV EAX,0x22(0x23) --> ±Θ¥φΒς”ΟΚ≈ ssdt±μ÷–ΒΡ–ρΚ≈ EAXΦΡ¥φΤς±Θ¥φ±Θ¥φΚ· ΐΒΡΒς”ΟΚ≈Θ§Τδ ΒΒΫΡΎΚΥ“‘ΚσΨΆΩΩΒς”ΟΚ≈ά¥»Ζ»œΒς”ΟΒΡ «ΡΡΗωΚ· ΐΓΘ Ε‘windowsΡΎΚΥ±»Ϋœ λœΛΒΡ”ΠΗΟ÷ΣΒάΘ§”ΟΜßΒΡΕ―’Μ”κΡΎΚΥΒΡΕ―’Μ≤Μ «Ά§“ΜΗωΕ―’ΜΩ’ΦδΘ§Εχ«“”ΟΜß≤ψΟΜ”–»®œό»ΞΖΟΈ ΡΎΚΥ≤ψΒΡ ΐΨίΘ§Ά®Ιΐ ≤Ο¥Ϋχ»κΡΎΚΥ≤ψΘΩ“ΜΧθΜψ±ύ÷ΗΝν SYSENTERΘ§»γœ¬ΆΦΥυ ΨΘΚ

cs:ip÷¥––’β“ΜΧθΜψ±ύ÷ΗΝν÷°ΚσΘ§ΡψΫΪΫχ»κΒΫΡΎΚΥΓΘ»γΚΈΉωΒΫΒΡΡΊΘΩΤδ Β‘ΎSYSENTRY÷ΗΝν÷°«ΑΘ§œ»Μα”Οedx±Θ¥φespΒΡ÷ΒΘ§÷¥––SYSENTER ±ΚρΜαΕΝ»ΓΧΊ βΦΡ¥φΤςMSRΡΘΉιΦΡ¥φΤςΘ§»γœ¬ΆΦΥυ ΨΘΚ

ΟΜ”–ΟϊΉ÷Θ§÷Μ”–±ύΚ≈Θ§Ά®Ιΐ“‘œ¬ΝΫΧθΜψ±ύ÷ΗΝνΕ‘MSRΫχ––≤ΌΉςΘΚ

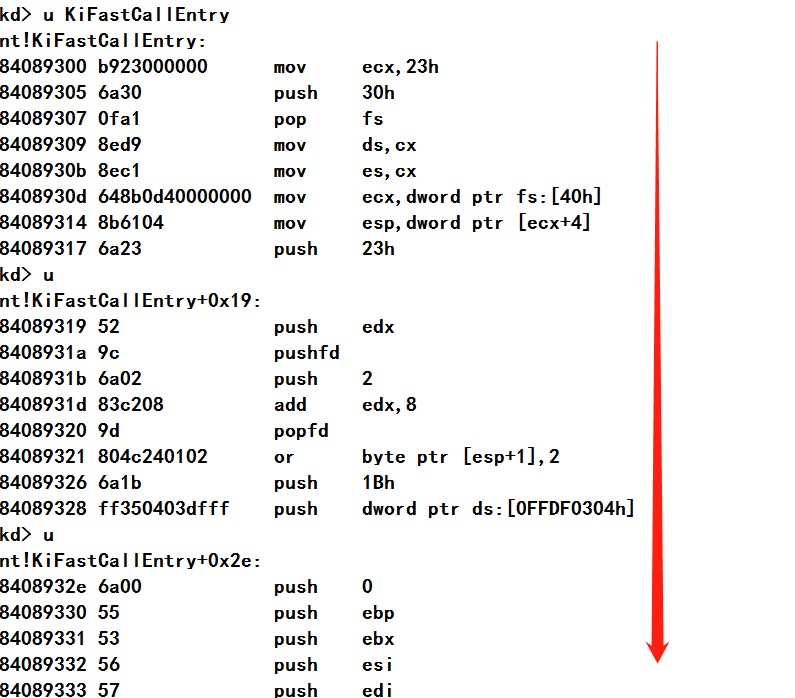

œξœΗΘΚ KiFastCallEntryΚ· ΐ¥σΦ“”––Υ»ΛΩ…“‘Ζ÷Έωœ¬Θ§Ρ«Ο¥Ε‘…œΟφΒΡΝς≥ΧΗϋΈΣ«εΈζΘ§‘θ―υ»ΞΖ÷ΈωΡΊΘ§windbgœ¬ΨΆΩ…“‘Θ§»γœ¬ΆΦΥυ ΨΘΚ

ΨΙ»ΜΫχ»κΒΫΝΥΡΎΚΥ≤ψΘ§Α―”ΟΜß’ΜΒΡΡΎ»ίΩΫ±¥ΒΫΡΎΚΥ’ΜΘ§ΒΪ «ΩΫ±¥Εύ…ΌΗωΉ÷ΫΎΘΩ≤Έ ΐΗω ΐΘΩ Ά®Ιΐeax‘Ύ”ΟΜß≤ψ±Θ¥φΒΡ–ρΚ≈Θ§ΨΆΡή’“ΒΫΚ· ΐΒΊ÷ΖΓΘΆ®ΙΐΒς”ΟΚ≈ΉςΈΣ–ρΚ≈Θ§ΨΆΡή’“ΒΫ≤Έ ΐΗω ΐΘ§Ηω ΐ*4ΨΆ «ΉήΉ÷ΫΎΘ§Τδ Β’β’≈±μΨΆ «SSDTΘ§ΜΙ”–“Μ’≈±μΫ–ShadowSSDT,Ή®Ο≈”Ο”Ύ±Θ¥φΚΆ”ΟΜßΫγΟφœύΙΊΖΰΈώΘ§ΡΎΚΥ÷–ΜΙ”–ΝΫ’≈ΟΜ”– Ι”ΟΒΡ±μΘ§»γœ¬ΆΦΥυ ΨΘ®ΝΫΗωΫαΙΙΧεΘ©ΓΘ

_KSYSTEM_SERVICE_TABLE±ψ «SSDTΒΡΫαΙΙΧεΘ§Ά®Ιΐ…œΆΦΈ“Ο«÷ΣΒάΝΥSSDTΒΡΫαΙΙΘ§Νμ“ΜΗωΫαΙΙΧε±Θ¥φΝΥ’βΥΡ’≈±μΓΘ windbg»γΚΈ’“ΒΫssdtΘΩ

Ι”ΟΫαΙΙΧεΫβΈωΒΊ÷ΖΩ¥“Μœ¬Θ§»γœ¬ΆΦΥυ ΨΘΚ

ΆΦ÷–±ξΚλ±ψΕ‘”ΠΉ≈ΫαΙΙΧε≥…‘±÷ΒΘ§Κ· ΐΒΊ÷Ζ±μ ΉΒΊ÷ΖΓΔΟΩΗωΚ· ΐ±ΜΒς”Ο¥Έ ΐΓΔΖΰΈώΚ· ΐΗω ΐ191ΗωΘ§≤Έ ΐ±μΒΊ÷ΖΓΘ HOOKΒΡ « ≤Ο¥ΘΩ Τδ ΒHOOKΒΡΨΆ «Κ· ΐΒΊ÷Ζ±μ÷–ΒΡΒΊ÷ΖΘ§Β±ΡΎΚΥ≤ψΆ®ΙΐΒς”ΟΚ≈’“ΒΫssdt÷–ΒΡΥς“ΐΚ≈Θ§Βς”ΟΒΡ «Έ“Ο«Ή‘ΦΚΒΡΚ· ΐΒΊ÷ΖΦ¥Ω…ΓΘ ΒΫΒΉ «≤Μ «’β―υΘΩΨ≠Ιΐ≤β ‘»Ζ Β «’β―υΘ§œ¬ΆΦ «‘¥¬κ≤β ‘ΆΦΘΚ

Έ“Ο«”ΟarkΙΛΨΏΩ¥“Μœ¬Θ§»γœ¬ΆΦΥυ ΨΘΚ

‘¥¬κ»γœ¬ΘΚ ΆΖΈΡΦΰΘΚ #pragma once

#include <ntddk.h>

#define CTL_SSDT_ENABLE CTL_CODE(FILE_DEVICE_UNKNOWN,0x801,METHOD_OUT_DIRECT,FILE_ANY_ACCESS)

#define CTL_SSDT_DISABLE CTL_CODE(FILE_DEVICE_UNKNOWN,0x802,FILE_ANY_ACCESS)

typedef struct _KSERVICE_TABLE_DESCRIPTOR

{

KSYSTEM_SERVICE_TABLE ntoskrnl; // ntoskrnl.exeΒΡΖΰΈώΚ· ΐΘ§Φ¥SSDT

KSYSTEM_SERVICE_TABLE win32k; // win32k.sysΒΡΖΰΈώΚ· ΐ(GDI32.dll/User32.dll ΒΡΡΎΚΥ÷ß≥÷)Θ§Φ¥ShadowSSDT

KSYSTEM_SERVICE_TABLE notUsed1; // ≤Μ Ι”Ο

KSYSTEM_SERVICE_TABLE notUsed2; // ≤Μ Ι”Ο

}KSERVICE_TABLE_DESCRIPTOR,*PKSERVICE_TABLE_DESCRIPTOR;

typedef struct _KSYSTEM_SERVICE_TABLE

{

PULONG ServiceTableBase; // Κ· ΐΒΊ÷Ζ±μΒΡ ΉΒΊ÷Ζ

PULONG ServiceCounterTableBase; // Κ· ΐ±μ÷–ΟΩΗωΚ· ΐ±ΜΒς”ΟΒΡ¥Έ ΐ

ULONG NumberOfService; // ΖΰΈώΚ· ΐΒΡΗω ΐ,NumberOfService * 4 ΨΆ «’ϊΗωΒΊ÷Ζ±μΒΡ¥σ–Γ

UCHAR* ParamTableBase; // ≤Έ ΐΗω ΐ±μ ΉΒΊ÷Ζ

} KSYSTEM_SERVICE_TABLE,*PKSYSTEM_SERVICE_TABLE;

// Έ±Κ· ΐΘ®HookΒΡΚ· ΐΘ©

typedef NTSTATUS(NTAPI*FnNtOpenProcess)(PHANDLE ProcessHandle,POBJECT_ATTRIBUTES ObjectAttributes,PCLIENT_ID ClientId);

// ±Θ¥φΨ…ΒΡΒΊ÷Ζ

FnNtOpenProcess g_OldNtOpenProcess;

// Ε®“εKeServieDescriptorTableShadow

KSERVICE_TABLE_DESCRIPTOR* g_ServiceTab = NULL;

// ±Θ¥φ±Μ±ΘΜΛΫχ≥ΧPID

HANDLE g_Pid = 0;

«ΐΕ·≤ψΘΚ #include "SSDTHookHead.h"

// …υΟςΘΚ«ΐΕ·–Ε‘Ί

VOID DriverUnLoad(DRIVER_OBJECT* pDeviceobj);

// …υΟςΘΚΡ§»œ≥θ ΦΜ·

NTSTATUS DefaultFunction(DEVICE_OBJECT* pDeviceObj,IRP* Irp);

// …υΟςΘΚΩΊ÷Τ¬κ

NTSTATUS ControlCode(DEVICE_OBJECT* pDeviceObj,IRP* Irp);

// …υΟςΘΚΑ≤ΉΑHOOK

VOID InstallHook();

// …υΟςΘΚ–Ε‘ΊHOOK

VOID UnInstallHook();

// …υΟςΘΚΙΊ±’Ζ÷“≥±ΘΜΛ

NTSTATUS ShudowMemoryPageProtect();

// …υΟςΘΚΩΣΤτΖ÷“≥±ΘΜΛ

NTSTATUS StartMemoryPageProtect();

// Hook Βœ÷Κ· ΐ

NTSTATUS MyOpenProcess(PHANDLE ProcessHandle,PCLIENT_ID ClientId);

// …υΟςΘΚ»κΩΎΒψ

NTSTATUS DriverEntry(DRIVER_OBJECT* pDriverObj,UNICODE_STRING* RegistryPath)

{

UNREFERENCED_PARAMETER(RegistryPath);

DEVICE_OBJECT* pDeviceObj = NULL;

UNICODE_STRING DevName;

UNICODE_STRING SymbolicLinkName;

NTSTATUS Status = STATUS_SUCCESS;

RtlInitUnicodeString(&DevName,L"DeviceSsdtHook");

RtlInitUnicodeString(&SymbolicLinkName,L"DosDevicesSymbolicLinkName");

// DbgBreakPoint();

pDriverObj->DriverUnload = DriverUnLoad;

for (int i = 0; i < IRP_MJ_MAXIMUM_FUNCTION; ++i)

{

pDriverObj->MajorFunction[i] = DefaultFunction;

}

// …η±ΗΕ‘œσ

Status = IoCreateDevice(pDriverObj,&DevName,FILE_DEVICE_UNKNOWN,&pDeviceObj);

if (!NT_SUCCESS(Status))

return Status;

// Ι”ΟΜΚ≥ε«χΒΡΖΫ ΫΫχ––3ΜΖ”κ0ΜΖΆ®―Ε

pDriverObj->Flags = DO_BUFFERED_IO;

// ΖϊΚ≈Ε‘œσ±©¬ΕΗχ»ΐΜΖ Ι”Ο

Status = IoCreateSymbolicLink(&SymbolicLinkName,&DevName);

if (!NT_SUCCESS(Status))

return Status;

pDriverObj->MajorFunction[IRP_MJ_DEVICE_CONTROL] = ControlCode;

return STATUS_SUCCESS;

}

VOID DriverUnLoad(DRIVER_OBJECT* pDeviceobj)

{

UNICODE_STRING DeleteSymblolicLinkName;

RtlInitUnicodeString(&DeleteSymblolicLinkName,L"DosDevicesSymbolicLinkName");

IoDeleteSymbolicLink(&DeleteSymblolicLinkName);

IoDeleteDevice(pDeviceobj->DeviceObject);

}

// Βœ÷ΘΚΡ§»œ≥θ ΦΜ·

NTSTATUS DefaultFunction(DEVICE_OBJECT* pDeviceObj,IRP* Irp)

{

UNREFERENCED_PARAMETER(pDeviceObj);

Irp->IoStatus.Information = 0;

Irp->IoStatus.Status = STATUS_SUCCESS;

IoCompleteRequest(Irp,IO_NO_INCREMENT);

return STATUS_SUCCESS;

}

// Βœ÷ΘΚΩΊ÷Τ¬κ

NTSTATUS ControlCode(DEVICE_OBJECT* pDeviceObj,IRP* Irp)

{

// DbgBreakPoint();

UNREFERENCED_PARAMETER(pDeviceObj);

// Ά®ΙΐIrp’Μ ΐΨίΜώ»ΓΩΊ÷Τ¬κ

// NTSTATUS nStatus = STATUS_SUCCESS;

PIO_STACK_LOCATION pIrpStack = IoGetCurrentIrpStackLocation(Irp);

ULONG uControlCode = pIrpStack->Parameters.DeviceIoControl.IoControlCode;

// Ά®ΙΐMDLΜώ»Γ–η“Σ±ΘΜΛΒΡPid

// g_Pid = (HANDLE)MmGetSystemAddressForMdlSafe(Irp->MdlAddress,NormalPagePriority);

PVOID Pbuf = Irp->AssociatedIrp.SystemBuffer;

RtlCopyMemory((PVOID)&g_Pid,Pbuf,sizeof(ULONG));

switch (uControlCode)

{

case CTL_SSDT_ENABLE:

{

// DbgBreakPoint();

InstallHook();

}

break;

case CTL_SSDT_DISABLE:

{

UnInstallHook();

}

break;

default:

break;

}

Irp->IoStatus.Information = 0;

Irp->IoStatus.Status = STATUS_SUCCESS;

IoCompleteRequest(Irp,IO_NO_INCREMENT);

return STATUS_SUCCESS;

}

// Βœ÷ΘΚΑ≤ΉΑHOOK

VOID InstallHook()

{

// DbgBreakPoint();

// 1.1 Μώ»ΓΒ±«ΑœΏ≥Χ

PETHREAD pThread = PsGetCurrentThread();

// 1.2 œΏ≥ΧΫαΙΙΧε +0xbc Μώ»ΓΒΡ « ServiceTable

g_ServiceTab = (KSERVICE_TABLE_DESCRIPTOR*)(*(ULONG*)((ULONG_PTR)pThread + 0xbc));

// 1.3 Μώ»ΓSSDTΒΊ÷ΖΜυ÷Ζ«“±Θ¥φ‘≠ ΦΒΡΚ· ΐVA

g_OldNtOpenProcess = (FnNtOpenProcess)g_ServiceTab->ntoskrnl.ServiceTableBase[0xBE];

// 1.4 ΧφΜΜ–όΗΡΒΊ÷ΖΘ®’βΗωΒΊΖΫœ»“ΣΙΊ±’“≥±ΘΜΛΘ©

/*

÷ΜΫι…ήΤδ÷–ΒΡ»ΐ÷÷ΘΚ

PE - «ΖώΤτ”Ο±ΘΜΛΡΘ Ϋ,÷Ο1‘ρΤτ”Ο

PG - «Ζώ Ι”ΟΖ÷“≥ΡΘ Ϋ,÷Ο1‘ρΩΣΤτΖ÷“≥ΡΘ Ϋ,¥Υ±ξ÷Ψ÷Ο1 ±,PE±ξ÷Ψ“≤±Ί–κ÷Ο1,Ζώ‘ρCPU±®“λ≥Θ.

WP - WP==1 ±,≤ΜΡή–όΗΡ÷ΜΕΝΒΡΡΎ¥φ“≥,WP==0 ±,Ω…“‘–όΗΡ÷ΜΕΝΒΡΡΎ¥φ“≥.

*/

ShudowMemoryPageProtect();

g_ServiceTab->ntoskrnl.ServiceTableBase[0xBE] = (ULONG)MyOpenProcess;

StartMemoryPageProtect();

}

// Βœ÷ΘΚ–Ε‘ΊHOOK

VOID UnInstallHook()

{

ShudowMemoryPageProtect();

g_ServiceTab->ntoskrnl.ServiceTableBase[0xBE] = (ULONG)g_OldNtOpenProcess;

// DbgBreakPoint();

StartMemoryPageProtect();

}

// Βœ÷ΘΚΙΊ±’Ζ÷“≥±ΘΜΛ

NTSTATUS ShudowMemoryPageProtect()

{

__asm

{

pushad;

pushfd;

mov eax,cr0;

// «ΑΧαΡΎ¥φ±ΘΜΛ“ΜΕ® «ΩΣΤτΒΡ WP = 1 Ζώ‘ρ..ΨΆΗχΩΣΤτΝΥ

and eax,~0x10000;

mov cr0,eax;

popfd;

popad;

}

}

// Βœ÷ΘΚΩΣΤτΖ÷“≥±ΘΜΛ

NTSTATUS StartMemoryPageProtect()

{

__asm

{

pushad;

pushfd;

mov eax,cr0;

or eax,0x10000;

mov cr0,eax;

popfd;

popad;

}

}

// Βœ÷ΘΚHOOKΚ· ΐ

NTSTATUS MyOpenProcess(PHANDLE ProcessHandle,PCLIENT_ID ClientId)

{

// ΖΟΈ »®œόPROCESS_ALL_ACCESSΗΡΈΣNULL

if (ClientId->UniqueProcess == g_Pid)

{

DbgBreakPoint();

DesiredAccess = 0;

}

return g_OldNtOpenProcess(ProcessHandle,DesiredAccess,ObjectAttributes,ClientId);

}

Θ®±ύΦ≠ΘΚάν¥σΆ§Θ© ΓΨ…υΟςΓΩ±Ψ’ΨΡΎ»ίΨυά¥Ή‘Άχ¬γΘ§ΤδœύΙΊ―‘¬έΫω¥ζ±μΉς’ΏΗω»ΥΙέΒψΘ§≤Μ¥ζ±μ±Ψ’ΨΝΔ≥ΓΓΘ»τΈό“β«÷ΖΗΒΫΡζΒΡ»®άϊΘ§«κΦΑ ±”κΝΣœΒ’Ψ≥Λ…Ψ≥ΐœύΙΊΡΎ»ί! |

- 2019Ρξ2‘¬Ήν–¬win10Ή®“ΒΑφΦΛΜνΟή‘ΩΦΑΤδ”άΨΟΦΛΜνΖΫΖ®

- .net ®C Ή‘Ε®“εUI ®C WindowsΜΙ «LinuxΘΩ

- »γΚΈ’ΐ»Ζ Ι”ΟSetWindowsHookExΚΆCallNextHookEx

- windows ®C œό÷ΤΕ‘Ρ≥–©USB«ΐΕ·ΤςΒΡΖΟΈ

- WindowsΒΡ–ιΡβ¥ρ”ΓΜζ«ΐΕ·≥Χ–ρ

- QtΙΛΉςWindows 8ΖγΗώΈόΩρΉ‘Ε®“ε¥ΑΩΎ

- Windows 7¥”ΟϋΝνΧα ΨΖϊ¥Π“‘Ζ«Ιήάμ‘±”ΟΜß…μΖί‘Υ––

- winapi ®C ΓΑ@Γ±‘Ύ“‘WindowsΉ÷ΧεΟϊ≥ΤΉςΈΣ«ΑΉΚ ±ΒΡΚ§“ε « ≤Ο¥

- Win2008 IIS7.5Α≤ΉΑ≈δ÷ΟPHP7.3.2≤Ϋ÷ηΘ§ΦΑ500¥μΈσΫβΨω

- »γΚΈ‘Ύmicrosoft azure…œ≈δ÷Ο ΒΧεΩρΦή(Model First)ΘΩ

- exchange ®C ¥”ΖΰΈώΤςΖΔΥΆΒγΉ”” ΦΰΕχ≤Μ¥¥Ϋ®–¬ΒΡO

- ‘ΎΟϋΝν––÷–÷’÷ΙΫχ≥Χ ςΒΡΫχ≥Χ(Windows)

- “≈¥ΪΥψΖ® ®C ¥χ”–Time WindowsΒΡTSPΒΡΫΜ≤φ‘ΥΥψΖϊ

- windowsœ¬¥ρΩΣbinlog

- windows ®C ΈόΖ®Η≤Η«±δΝΩ,“ρΈΣΥϋ «÷ΜΕΝΒΡ

- Υυ”–Windows PCœ‘ ΨΤς…œΒΡΟΩ”Δ¥γ±ξΉΦœώΥΊ ΐ «Εύ…Ό

- windows-7 ®C »γΚΈ‘ΎWindows 7÷–Α≤ΉΑ–ιΡβ”≤≈Χ«ΐΕ·

- Windows…œΒΡ” ΦΰΖΰΈώΤςΟβΖ―Χφ¥ζΤΖ

- windows-phone-7 ®C ‘ΎWindows Phone 7œΒΝ–÷–¬Φ÷Τ

- WindowsΘΚΗ¥÷Τ’ΐ‘Ύ±ύ–¥ΒΡΈΡΦΰΘΩ